Реклама

С времена на вријеме нова се иначица злонамјерног софтвера појављује као брзи подсјетник да сигурносни улози увијек расту. Тројански КакБот / Пинкслипбот банкарски тројан је један од њих. Злонамјерни софтвер, који није задовољавајући прикупљање банкарских вјеродајница, сада може остати и управљати сервером - дуго након што сигурносни производ престане са првобитном сврхом.

Како ОакБот / Пинкслипбот остаје активан? И како то можете у потпуности уклонити из система?

КакБот / Пинкслипбот

Овај банкарски тројан иде под два имена: КакБот и Пинкслипбот. Сам малвер није нов. Први пут је примећен крајем 2000-их, али још увек ствара проблеме деценију касније. Сада је Тројан добио ажурирање које продужава злонамерне активности, чак и ако безбедносни производ смањује своју првобитну намену.

Инфекција користи универзални плуг-анд-плаи (УПнП) за отварање портова и омогућавање долазних веза од било кога на Интернету. Пинкслипбот се затим користи за прикупљање поверљивих података. Уобичајени низ злонамјерних алата: кеилоггер, лозинка, МИТМ напади претраживача, крађа дигиталних сертификата, ФТП и ПОП3 акредитиви и још много тога. Злонамерни софтвер контролише ботнет за који се процењује да садржи преко 500 000 рачунара. (

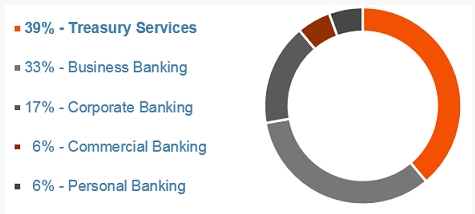

Шта је уопште ботнет? Да ли је ваш ПЦ Зомбие? А шта је, зомби рачунар, уопште? [МакеУсеОф објашњава]Да ли сте се икад запитали одакле долази сва интернет нежељена пошта? Вероватно свакодневно примате стотине нежељене е-поште филтриране од нежељене поште. Да ли то значи да стотине и хиљаде људи вани седе ... Опширније )Злонамјерни софтвер се углавном фокусира на амерички банкарски сектор, при чему се 89 посто заражених уређаја налази у благајни, корпорацијама или комерцијалним банкарским објектима.

Нова варијанта

Истраживачи из МцАфее Лабс откривен нова Пинкслипбот варијанта.

„Како УПнП претпоставља да су локалне апликације и уређаји поуздани, он не нуди заштитну заштиту и склон је злоупотреби од стране било које заражене машине на мрежи. Приметили смо више пунксових прокњигова контролних сервера Пинкслипбота који се налазе на одвојеним рачунарима у истом дому мрежу, као и оно што се чини јавним јавним Ви-Фи хотспотом “, каже МцАфее истраживач за борбу против злонамјерног софтвера Санцхит Карве. „Колико знамо, Пинкслипбот је први малваре који користи заражене машине као контролни сервери засновани на ХТТПС-у, а други злонамерни софтвер заснован на извршном систему који користи УПнП за прослеђивање портова након злогласни црв Цонфицкер у 2008. години."

Сходно томе, МцАфее истраживачки тим (и други) покушавају да утврде како заражени строј постаје проки. Истраживачи верују да три фактора играју значајну улогу:

- ИП адреса која се налази у Северној Америци.

- Интернет веза велике брзине.

- Могућност отварања портова на интернетском пролазу помоћу УПнП.

На примјер, злонамјерни софтвер преузима слику помоћу услуге Цомцаст-ове Спеед Тест како би се двоструко провјерило да ли је на располагању довољна ширина појаса.

Једном када Пинкслипбот нађе погодну циљну машину, злонамерни софтвер издаје пакет Симпле Сервице Дисцовери Протоцол који тражи интернетске пролазе (ИГД). Заузврат, ИГД се провјерава на повезаност, при чему се позитиван резултат види стварањем правила за просљеђивање портова.

Као резултат, након што аутор злонамерног софтвера одлучи да ли је машина погодна за инфекцију, тројански бинарни датотеке преузимају и размјештају. Ово је одговорно за прокси комуникацију управљачког сервера.

Тешко за брисање

Чак и ако је ваш антивирусни или анти-малваре софтвер успешно открио и уклонио КакБот / Пинкслипбот, постоји шанса да и даље служи као проки контролног сервера за злонамјерни софтвер. Можда је рачунар и даље рањив, а да то не схватите.

„Правила за прослеђивање портова креирана од стране Пинкслипбота су превише општа да би се аутоматски уклонила без ризика од случајних погрешних конфигурација. А како се већина злонамјерног софтвера не мијеша у просљеђивање порта, рјешења против злонамјерног софтвера можда неће поништити такве промјене “, каже Карве. "На жалост, то значи да ће ваш рачунар и даље бити рањив на спољашње нападе чак и ако је ваш антималваре производ успешно уклонио све Пинкслипбот бинарне датотеке из вашег система."

Злонамерни софтвер садржи функције црва Вируси, шпијунски софтвер, злонамерни софтвер итд. Објашњено: Разумевање претњи на мрежиКада почнете размишљати о свим стварима које би могле поћи по злу приликом претраживања интернета, Интернет почиње да изгледа као прилично застрашујуће место. Опширније , што значи да се може самостално копирати преко мрежних погона и других преносивих медија. Према ИБМ-овим истраживачима Кс-Форце, проузроковало је блокирање Ацтиве Дирецтори-а (АД), присиљавајући запосленике погођених банкарских организација ван мреже сатима.

Кратки водич за уклањање

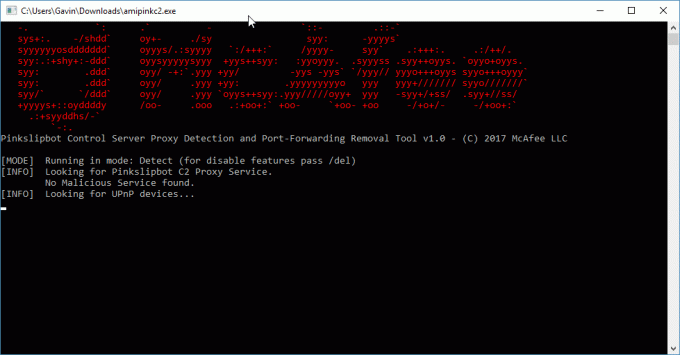

МцАфее је издао овај Алат за откривање проки-а и уклањање проки-а Пинкслипбот Цонтрол Сервер и Порт-Форвардинг (или ПЦСПДПФРТ, укратко... шалим се). Алат је доступан за преузимање баш овде. Поред тога, доступан је кратак кориснички приручник овде [ПДФ].

Након што преузмете алат, кликните десним тастером миша и Покрени као администратор.

Алат аутоматски скенира ваш систем у "режиму откривања". Ако нема злонамерне активности, алат ће се аутоматски затворити без промене у вашој конфигурацији система или рутера.

Међутим, ако алат открије злонамерни елемент, једноставно га можете користити /del наредба за онемогућавање и уклањање правила за прослеђивање порта.

Избегавање детекције

Помало је изненађујуће видјети банкарски тројанац ове софистицираности.

Осим горе поменутог црве Цонфицкер, „информације о злонамерној употреби УПнП-а од стране злонамјерног софтвера нису довољне“. Тачније, то је јасан сигнал да су ИоТ уређаји који користе УПнП огромна мета (и рањивост). Како ИоТ уређаји постају свеприсутни, морате признати да цибер-криминалци имају златну прилику. (Чак је и ваш фрижидер у опасности! Самсунг-ов паметни фрижидер Јуст Гот Пвнед. Како је са остатком вашег паметног дома?УК-ова фирма Пен Тест Партерс открила је рањивост Самсунговог паметног фрижидера. Самсунг-ова примена ССЛ шифровања не проверава валидност сертификата. Опширније )

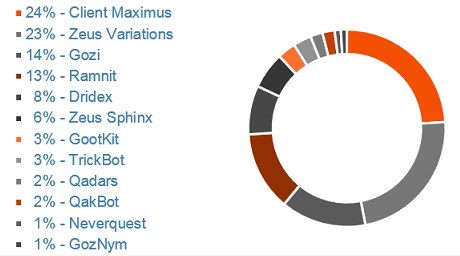

Но, иако Пинкслипбот прелази у варијанту злонамерног софтвера коју је тешко уклонити, он је и даље рангиран само на 10. месту у најобичнијим врстама финансијског злонамјерног софтвера. Прво место још увек држи Клијент Макимус.

Ублажавање и даље остаје кључно за избегавање финансијског злонамјерног софтвера, било да је то посао, предузеће или кућни корисник. Основно образовање против крађе идентитета Како уочити пхисхинг е-поштуУхватити пхисхинг поруку е-поште је тежак! Преваре представљају ПаиПал или Амазон, покушавајући да вам украду лозинку и податке о кредитној картици, уколико је њихова обмана готово савршена. Показаћемо вам како уочити превару. Опширније и друге облике циљане злоћудне активности Како преваранти користе пхисхинг е-пошту да би циљали студентеБрој превара намењених студентима је у порасту и многе се упадају у те замке. Ево шта треба да знате и шта треба да урадите да бисте их избегли. Опширније ићи на масовни начин да зауставите ову врсту инфекције која улази у организацију - или чак ваш дом.

На кога погађа Пинкслипбот? Да ли је то било код куће или у вашој организацији? Да ли сте били закључани из свог система? Јавите нам своја искуства у наставку!

Кредитна слика: акоцхарм преко Схуттерстоцк-а

Гавин је старији писац за МУО. Такође је уредник и СЕО менаџер за сестрино крипто фокусирано седиште МакеУсеОф, Блоцкс Децодед. Има БА (Хонс) савремено писање с дигиталним уметничким праксама које су провалиле из Девонских брда, као и више од деценије професионалног искуства у писању. Ужива у великим количинама чаја.