Реклама

Потписивање кода је пракса криптографског потписивања дела софтвера како би оперативни систем и његови корисници могли да провере да ли је безбедно. Потписивање кода делује добро, углавном. Већину времена само исправан софтвер користи свој одговарајући криптографски потпис.

Корисници могу безбедно преузети и инсталирати, а програмери штите репутацију свог производа. Међутим, хакери и дистрибутери злонамјерног софтвера користе тај тачан систем како би помогли злонамјерном коду да прође мимо антивирусних пакета и других сигурносних програма.

Како функционирају злонамерни софтвер и рансомваре са потписом кода?

Шта је злонамерни софтвер потписан кодом?

Када је софтвер потписан кодом, то значи да софтвер носи службени криптографски потпис. Ауторитет за издавање цертификата (ЦА) издаје софтвер сертификату који потврђује да је софтвер легалан и безбедан за употребу.

Још боље, ваш оперативни систем води рачуна о сертификатима, провери кода и верификацији, тако да не морате бринути. На пример, Виндовс користи оно што је познато

ланац сертификата. Ланац цертификата састоји се од свих сертификата потребних да би се осигурало да је софтвер легитиман у сваком кораку.„Ланац сертификата састоји се од свих сертификата потребних за потврђивање предмета који је идентификован крајњим сертификатом. У пракси, то укључује крајњи сертификат, сертификате посредничких ЦА и сертификат матичне службене службе у коју верују све стране у ланцу. Свака средња ЦА у ланцу садржи цертификат који је издао ЦА један ниво изнад њега у хијерархији поверења. Роот ЦА издаје сертификат за себе. "

Када систем функционише, можете да верујете софтверу. Систем за потписивање ЦА и кода захтева огромно поверење. Поред тога, злонамјерни софтвер је злонамеран, непоуздан и не би требало да има приступ сертификационом ауторитету или потписивање кода. Срећом, у пракси такав систем функционише.

Све док програмери и хакери са злонамерним софтвером не могу да нађу начин за то.

Хакери краду цертификате од ауторитета за добијање цертификата

Ваш антивирус зна да је злонамерни софтвер злонамеран јер има негативан утицај на ваш систем. То активира упозорења, корисници пријављују проблеме, а антивирус може створити потпис злонамерног софтвера да заштити друге рачунаре користећи исти антивирусни алат.

Међутим, ако програмери злонамерног софтвера могу да потпишу свој злонамерни код службеним криптографским потписом, ништа се од тога неће догодити. Уместо тога, малваре са потписом кода проћи ће кроз улазна врата јер ће ваш антивирус и оперативни систем открити црвени тепих.

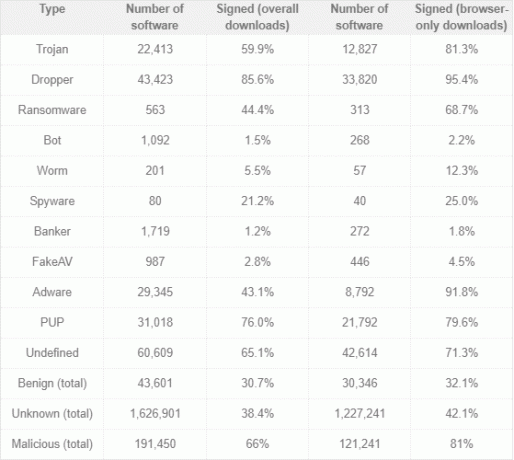

Тренд Мицро ресеарцх утврдили да постоји целокупно тржиште злонамјерног софтвера који подржава развој и дистрибуцију злонамјерног софтвера који је потписан кодом. Оператори злонамерног софтвера имају приступ важећим сертификатима које користе за потписивање злонамерног кода. Следећа табела приказује количину злонамјерног софтвера помоћу потписивања кода ради избегавања антивируса од априла 2018. године.

Истраживање компаније Тренд Мицро открило је да је око 66 процената узорака злонамерног софтвера потписано кодом. Поред тога, одређени типови злонамјерног софтвера долазе са више инстанци потписивања кода, као што су Тројани, дропперс и рансомваре. (Овде су седам начина за избегавање напада против рансомвареа 7 начина да се избегне да их погоди РансомвареРансомваре вам може буквално уништити живот. Да ли радите довољно да не бисте изгубили своје личне податке и фотографије на дигитално изнуђивање? Опширније !)

Одакле потјечу потврде за потписивање кода?

Дистрибутери и програмери злонамерног софтвера имају две опције у вези са службено потписаним кодом. Сертификати су украдени од стране сертификационог тела (директно или за препродају), или хакер може покушати да опонаша легитимну организацију и лажира своје захтеве.

Као што бисте очекивали, Ауторитет за сертификате је мучна мета за сваког хакера.

Нису само хакери који потичу пораст злонамерног софтвера који је потписан кодом. Наводно бескрупулозни добављачи са приступом легитимним сертификатима такође продају поуздане цертификате за потписивање кода и програмерима и дистрибутерима злонамерног софтвера. Тим сигурносних истраживача са Универзитета Масарик у Чешкој и Центра за кибернетичку сигурност Мариланда (МЦЦ) открили четири организације које продају [ПДФ] Мицрософт Аутхентицоде сертификати анонимним купцима.

„Недавна мерења екосистема цертификата Виндовс за потписивање кода истакла су различите облике злоупотребе који омогућавају ауторима злонамјерног софтвера да стварају злонамерни код са важећим дигиталним потписима.“

Једном када програмер злонамерног софтвера поседује Мицрософт Аутхентицоде сертификат, може да потпише било који злонамерни софтвер у покушају да негира Виндовс безбедносно потписивање кода и одбрану засновану на сертификату.

У другим случајевима, уместо да украде сертификате, хакер ће угрозити сервер за прављење софтвера. Када се нова верзија софтвера објави у јавности, носи легитиман сертификат. Али хакер може да укључи и свој злонамерни код у поступак. О недавном примјеру ове врсте напада можете прочитати доље.

3 примера злонамјерног софтвера с потписом кодова

Дакле, како изгледа злонамерни софтвер са шифром? Ево три примера злонамерног софтвера са потписом кода:

- Стукнет малваре. Злонамерни софтвер одговоран за уништавање иранског нуклеарног програма користио је за ширење два украдена цертификата, заједно са четири различита подвига који се обављају нула дана. Цертификати су украдени од две одвојене компаније - ЈМицрон и Реалтек - које су делиле једну зграду. Стукнет је користио украдене цертификате да би избегао тада новоуведени Виндовс захтев да су сви возачи захтевали верификацију (потписивање возача).

- Кршење Асус сервера. Негде између јуна и новембра 2018., хакери су прекршили Асус сервер који компанија користи да би притиснула ажурирања софтвера корисницима. Истраживачи у лабораторији Касперски нашао то около 500.000 Виндовс машина је примило злонамерну исправку пре него што је ико схватио. Уместо да краду цертификате, хакери су свој злонамерни софтвер потписали законитим Асусовим дигиталним сертификатима пре него што је софтверски сервер дистрибуирао ажурирање система. Срећом, злонамјерни софтвер је био високо циљани и тешко кодиран за претрагу 600 одређених машина.

- Пламени злонамерни софтвер. Модуларна варијанта злоћудног софтвера Фламе циља на земље Блиског Истока, користећи лажно потписане цертификате да би избегла откривање. (Шта је, уосталом, модуларни малваре Модуларни малваре: нови прикривени напад крађе ваших податакаЗлонамерни софтвер је постао тежи за откривање. Шта је модуларни малваре и како можете зауставити пустош на рачунару? Опширније ?) Програмери Пламена искористили су слаб криптографски алгоритам да би лажно потписивали потврде за потписивање кода, чинећи да изгледа као да их је Мицрософт потписао. За разлику од Стукнета који је носио деструктиван елемент, Фламе је алат за шпијунажу, тражење ПДФ-ова, АутоЦАД датотека, текстуалних датотека и других важних типова индустријских докумената.

Како избјећи злонамјерни софтвер са потписом кодова

Три различите верзије злонамјерног софтвера, три различите врсте напада потписивања кода. Добра вест је да је већина овог злонамјерног софтвера, бар у овом тренутку, високо циљани.

Повратак на страну је тај што је стопа успеха таквих верзија злонамјерног софтвера која користе потписивање кода да би се то избегло откривање, очекујте да ће више програмера злонамјерног софтвера користити технику да би се увјерили да су њихови напади успешан.

Уз то, заштита од злонамерног софтвера који је потписан кодом изузетно је тешка. Ажурирање система и антивирусног пакета је неопходно, избјегавајте кликовање на непознате везе и два пута провјерите гдје вас било која веза води прије него што је слиједите.

Осим ажурирања вашег антивируса, погледајте нашу листу како можете избећи злонамерни софтвер Антивирусног софтвера није довољно: 5 ствари које морате учинити како бисте избјегли злонамјерни софтверБудите сигурни и сигурни на мрежи након инсталирања антивирусног софтвера, пратећи ове кораке за сигурније рачунање. Опширније !

Гавин је старији писац за МУО. Такође је уредник и СЕО менаџер за сестрино крипто фокусирано седиште МакеУсеОф, Блоцкс Децодед. Има БА (Хонс) савремено писање с дигиталним уметничким праксама које су провалиле из Девонских брда, као и више од деценије професионалног искуства у писању. Ужива у великим количинама чаја.