Реклама

Претња да ће покупити вирус је врло реална. Свеприсутност невиђених сила које раде на нападу на наше рачунаре, крађи идентитета и пљачки наших банковних рачуна је константа, али надамо се да ће права количина техничког броја 5 најбољих дискова за спашавање и опоравак за обнављање система ВиндовсЕво најбољих Виндовс дискова за спасавање који ће вам помоћи да приступите рачунару ради поправки и резервних копија, чак и када се не покрене. Опширније и мало среће, све ће бити у реду.

Међутим, колико су напредни антивирусни и други безбедносни софтвер, потенцијални нападачи и даље проналазе нове, ђаволске векторе који ће пореметити ваш систем. Бооткит је један од њих. Иако није сасвим ново на сцени злонамјерног софтвера, дошло је до општег пораста њихове употребе и дефинитивног увећавања њихових могућности.

Погледајмо шта је бооткит, испитајмо варијанту бооткит-а, Немесис и размотрите шта можете учинити да останете јасни 10 корака које треба предузети када на рачунару откријете злонамјерни софтвер Желели бисмо помислити да је Интернет сигурно место за провод (кашаљ), али сви знамо да постоје ризици иза сваког угла. Е-пошта, друштвени медији, злонамерне веб странице које су функционисале ... Опширније .

Шта је чизма?

Да бисмо разумели шта је бооткит, прво ћемо објаснити одакле терминологија долази. Бооткит је варијанта рооткита, врста злонамерног софтвера са могућношћу да се прикрије из свог оперативног система и антивирусног софтвера. Рооткитове је ноторно тешко открити и уклонити. Сваки пут када покренете систем, рооткит ће нападачу омогућити континуирани приступ нивоу коријена систему.

Рооткит се може инсталирати из било којег броја разлога. Понекад ће се рооткит користити за инсталирање више злонамјерног софтвера, а понекад ће се користити и за прављење „зомби“ рачунар унутар ботнета Како ДоС напад може да сруши Твиттер? [Објашњена технологија] Опширније , може се користити за крађу кључева и шифри за шифровање или комбинацију ових и других вектора напада.

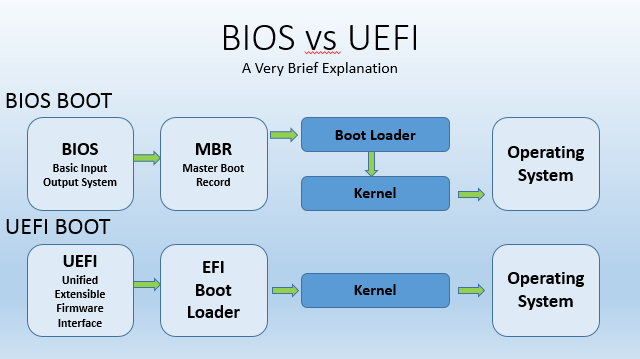

Рооткити нивоа боот лоадер-а (бооткит) замењују или модификују законити програм за дизање уређаја једним дизајном његових нападача, који утичу на главни боот Рецорд, Рецорд Боот Рецорд или друге секторе покретања. То значи да се инфекција може учитати пре оперативног система и на тај начин може уништити било који програм за откривање и уништавање.

Њихова употреба је у порасту, а стручњаци за безбедност приметили су бројне нападе усредсређене на монетарне услуге, од којих је „Немесис“ један од недавно посматраних екосистема злонамјерног софтвера.

Сигурносна Немеза?

Не, не Звездане стазе филма, али посебно гадна варијанта бооткита. Екосистем злонамјерног софтвера Немесис долази са широким спектром могућности напада, укључујући преносе датотека, снимање екрана, евидентирање притиска тастера, убризгавање процеса, манипулацију процесима и заказивање распореда. ФиреЕие, компанија за цибер-сигурност која је први пут приметила Немесис, такође је навела да злонамјерни софтвер укључује свеобухватан систем бацкдоор подршка за низ мрежних протокола и комуникационих канала, омогућавајући већу команду и контролу једном инсталиран.

У Виндовс систему Мастер Боот Рецорд (МБР) чува информације које се односе на диск, као што су број и распоред партиција. МБР је од виталне важности за процес покретања, који садржи код који лоцира активну примарну партицију. Једном када се то утврди, контрола се прослеђује Запису за покретање волумена (ВБР) који се налази на првом сектору појединачне партиције.

Књиге Немесис отимају овај процес. Злонамерни софтвер ствара прилагођени виртуелни систем датотека за смештање Немесис компоненти у недодељени простор између партицијама, отимајући оригинални ВБР преписујући оригинални код са сопственим, у систему који је назван "БООТРАСХ."

„Пре инсталације, БООТРАСХ инсталатер прикупља статистике о систему, укључујући верзију оперативног система и архитектуру. Инсталациони програм може да користи 32-битне или 64-битне верзије Немесис компоненти у зависности од архитектуре процесора система. Инсталатер ће инсталирати бооткит на било који чврсти диск који има МБР боот партицију, без обзира на врсту тврдог диска. Међутим, ако партиција користи архитектуру диска ГУИД партицијске таблице, за разлику од схеме партиционирања МБР, злонамјерни софтвер се неће наставити с поступком инсталације. "

Затим, сваки пут када се позива партиција, злонамерни код убризгава компоненте које чекају Немесис у Виндовс. Као резултат, „Локација инсталације злонамерног софтвера такође значи да ће и даље постојати и након поновне инсталације оперативног система систем, који се широко сматра најефикаснијим начином искорјењивања злонамјерног софтвера, „остављајући узалудну борбу за чистим систем.

Смешно, екосистема злонамјерног софтвера Немесис укључује и своју сопствену функцију за деинсталирање. Ово би обновило оригинални сектор за покретање система и уклонило злонамјерни софтвер из вашег система - али постоји само у случају да нападачи сами морају да уклоне злонамјерни софтвер.

УЕФИ сигурна чизма

Књижница Немесис је у великој мери утицала на финансијске организације у циљу прикупљања података и сифона. Њихова употреба не изненађује Интелов старији инжењер техничког маркетинга, Бриан Рицхардсон, ко белешке „МБР бооткити и рооткити су вектор напада вируса од дана„ Убаци диск у А: и притисните ЕНТЕР да бисте наставили “. Отишао је на објашњење да иако је Немесис несумњиво масовно опасан комад злонамерног софтвера, он можда неће тако лако утицати на ваш кућни систем.

Виндовс системи креирани у последњих неколико година вероватно ће бити форматирани помоћу ГУИД партицијске табеле, са основним софтвером заснована на УЕФИ Шта је УЕФИ и како то да вас заштити?Ако сте недавно покренули рачунар, можда сте приметили акроним „УЕФИ“ уместо БИОС-а. Али шта је УЕФИ? Опширније . Дио стварања БООТРАСХ виртуалног датотечног система злонамјерног софтвера ослања се на прекид наслијеђеног диска који неће постојати на системима који се дижу са УЕФИ, док би провера потписа УЕФИ Сигурног покретања блокирала бооткит током покретања система процес.

Дакле, они новији системи који су преинсталирани са Виндовс 8 или Виндовс 10 могу се, бар за сада, ослободити ове претње. Међутим, то илуструје велики проблем великих компанија које нису успеле да ажурирају свој ИТ хардвер. Оне компаније и даље користе Виндовс 7 и то на многим местима још увек користећи Виндовс КСП, излажу себе и своје купце а велика финансијска и податковна претња Зашто компаније које се крше тајно могу бити добра стварУз толико информација на мрежи, сви се бринемо о потенцијалним кршењима сигурности. Али ове повреде би могле да буду тајне у САД-у како би вас заштитиле. Звучи сулудо, па шта се дешава? Опширније .

Отров, лек

Рооткити су шкакљиви оператори. Мајстори обмулкације, дизајнирани су тако да управљају системом што је дуже могуће, прикупљајући што више информација током тог времена. Антивирусне и антималваре компаније примиле су на знање и известан број рооткита апликације за уклањање су сада доступне корисницима Комплетан водич за уклањање злонамјерног софтвераОвих је дана злонамерни софтвер свуда присутан, а искорјењивање злонамјерног софтвера из вашег система дуготрајан је процес, за који су потребне упуте. Ако мислите да је ваше рачунало заражено, ово је водич који вам је потребан. Опширније :

- Малваребитес Анти-Рооткит Бета

- Касперски Лаб ТДССКиллер

- Аваст асвМБР

- Битдефендер Анти-Рооткит

- ГМЕР - напредна апликација која захтева ручно уклањање

Чак и уз шансу за успешно уклањање понуде, многи стручњаци за безбедност се слажу да је то једини начин Да бисте били сигурни да је чист систем 99% сигуран је формат погона - зато се обавезно држите система подржано!

Јесте ли искусили рооткит или чак бооткит? Како сте очистили систем? Јавите нам доле!

Гавин је старији писац за МУО. Такође је уредник и СЕО менаџер за сестрино крипто фокусирано седиште МакеУсеОф, Блоцкс Децодед. Има БА (Хонс) савремено писање с дигиталним уметничким праксама које су провалиле из Девонских брда, као и више од деценије професионалног искуства у писању. Ужива у великим количинама чаја.